2014-ben egy szingapúri hackertalálkozón két tudós bemutatta, hogyan veszik át az irányítást az autók felett egy egyszerű, pár ezer forintos eszközzel. Szó szerint kicsavarták a sofőr kezéből a kormánykereket menet közben, vagy épp azzal okoztak meglepetést, hogy megfeszítették a biztonsági övet, ezzel belepréselve a vezetőt az ülésbe.

Mára az autók egyre összetettebb elektronikai eszközökkel rendelkeznek, ezeknek egy része digitális, internetre, hálózatara kapcsolt egység. Számtalan szenzor végzi a dolgát, hogy egyszerű, kényelmes és biztonságos utazást biztosítson. Egy S-Mercedesben több mint száz elektromotor felel a különböző eszközök irányításáért. Fedélzeti számítógép, szerviz-PC, összekapcsolt közlekedési eszközök, internetre kötött szállítmányozási rendszerek – csak hogy a legismertebb érzékeny pontjait említsük a közlekedésnek, amelyek remek lehetőséget kínálnak az informatikai bűnözőknek a legkülönbözőbb támadásokra.

Vicces, ha a napfénytetőt aktiválják, de a féket ne már!

Egy manchesteri biztonságtechnológiai cég, számos, autóba integrált szórakoztató- és infokommunikációs eszközt tesztelt az elmúlt években. Ők a rádión keresztül hatoltak be az autók navigációs rendszerébe, méghozzá a digitális műsorszóráson keresztül. Két amerikainak sikerült mobilhálózaton keresztül átvennie az irányítást egy Jeep Cherokee fölött azzal, hogy téves adatokat küldtek az autó navigációs rendszerének. A példák sora hosszan folytatódhat, hiszen az autonóm közlekedés fejlődése a hackertámadásoknak is megágyaz, ezzel párhuzamosan pedig még inkább felerősíti a kiberfizikai rendszerek biztonsága iránti igényt. 2016-ban négy kínai kiberbiztonsági kutató – Samuel LV, Sen Nie, Ling Liu és Wen Lu – látványos demonstráció keretében bizonyította be, hogy a Tesla rendszereibe akár több kilométeres távolságból is be lehet avatkozni. A teszt során a kutatók 12 mérföldről (körülbelül 20 km) a Tesla S modelljének CAN buszán* keresztül képesek voltak többek között az autó elektromosan állítható üléseinek mozgatására, a napfénytető és a csomagtartó felnyitására vagy akár a műszerek vezérlésére, miközben az autó drive (azaz vezetés), illetve parking (azaz parkolás) üzemmódban volt. Mindezeken kívül a távoli beavatkozás képes volt az autó fékrendszerének vezérlésére is, amely messze túlmutat a napfénytető kinyitásának problémáján. Ezek a példák mind azt mutatják, mennyire fontos a kiberbiztonsági technológiákba invesztálni.

*CAN-BUS

Az egyik legelterjedtebb ilyen busztopológia a vezérlőhálózat-busz (Controller Area Network – Bus, CAN-BUS), amelyet a Bosch az 1980-as évek közepén fejlesztett ki elsősorban az autóipar számára. Az így felépített hálózat megkönnyíti a diagnózist és a hibakeresést is, mivel az autóban lévő összes elektronikus rendszer, illetve azok vezérlőegységei egy központi csatlakozón, azaz porton keresztül érhetők el.

Szervizben is megtámadhatnak!

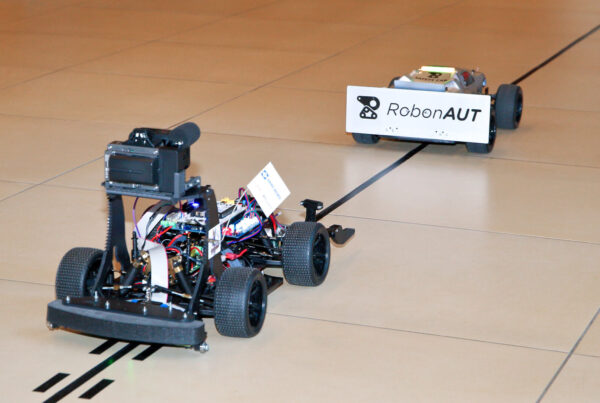

Megszokottá vált az is, hogy az autószerelő ráköti a szervizszámítógépre az autónkat, hogy elvégezze a diagnosztikát, ezek az ellenőrző rendszerek pedig egy egyszerű PC-n keresztül csatlakoznak, amelybe már egy tanuló hacker is képes behatolni. 2015-ben a budapesti Kriptográfiai és Rendszerbiztonsági Laboratórium (Laboratory of Cryptography and Systems Security, CrySyS) kutatói demonstrálták, hogyan lehet egy szervizlaptopon keresztül megtámadni egy gépjármű diagnosztikai csatlakozóját, és téves információkat küldeni.

2010-től abszolút felerősödött az általános biztonsági igény, miután meghackelték az iráni atomlétesítményeket, pontosabban bejutott a Stuxnet-vírus a számítógépes rendszerükbe, méghozzá úgy, hogy a PLC-k (ipari rendszerek irányítását végző célszámítógép) működését, az azok által küldött információkat módosították. Mivel az igény, hogy a járművek külső eszközökhöz és egymáshoz is tudjanak kapcsolódni, egyre növekszik, a régi rendszerekbe való integráció mindig hagy majd egy-két biztonsági rést. A megoldás sokáig tart, mert mire a teljesen új, biztonságos platformra épülő járművek, közlekedésirányító rendszerek elterjednek, addig a gyártóknak ki kell tapasztalniuk, hogy miként lehet biztonságossá tenni a jelenlegi rendszereket, adott esetben egy tragikus támadás vagy egy megrendelt etikus hackelés során.

Új technológiák

Az önvezető autó működéséhez szükséges technológiai elemek, úgymint a kamera, a radar, a szonár, mind-mind hozzájárulnak annak sebezhetőségéhez, és megadják a lehetőséget a hackerek számára, hogy azt tegyenek, amit csak érdekeik kívánnak. Az autógyártók is tisztában vannak a helyzet súlyosságával, a Google-nél egy csapat programozó dolgozik csak azon, hogy feltörje az önvezető autójuk szoftverét, a Volvo szintén számos fejlesztővel dolgozik együtt, hogy maximális biztonságot nyújtsanak az autóikban utazóknak. Utóbbi autógyártó azt vizionálja, hogy 2020-ra olyan autonóm autókat helyeznek majd forgalomba, amelyek utasai szinte teljesen biztonságban lesznek. A svéd autógyár be is jelentette, hogy magára vállalja a felelősséget, ha az önvezető autói kárt okoznak, de persze csak akkor, ha nem lehet bebizonyítani, hogy hackertámadás érte a közlekedési eszközt.

Az önvezető járművek egyik legfontosabb biztonsági kritériuma, hogy a hálózatba kapcsolt jármű felett ne vehesse át egy hacker az irányítást.

A Boschnál több száz mérnök dolgozik azon, hogy például a kulcsfontosságú kormányműhöz ne férhessen hozzá egy támadó. A Bosch által használt négylépcsős biztonsági rendszer véd a manipuláció és szétszerelés ellen, belső hitelesítési algoritmusainak köszönhetően pedig csak a megfelelő utasításokat dolgozzák fel a vezérlők. E mellett az elektromos-elektronikus architektúra gondoskodik róla, hogy csak a megfelelő komponensek kommunikáljanak egymással és a járművet a külvilággal összekötő összes interfészt speciális tűzfalak védik.